Eine Einführung in ISO 27001: 2022

ISO 27001:2022 ist ein internationaler Standard für das Management der Informationssicherheit. Die Norm ISO/IEC 27001 bietet Organisationen aller Größen und Branchen Richtlinien für die Einführung, Umsetzung, Pflege und kontinuierliche Verbesserung eines Informationssicherheitsmanagementsystems. Die Einhaltung der Norm ISO 27001:2022 bedeutet, dass eine Organisation einen systematischen Ansatz für die Datensicherheit, das Risikomanagement und den Schutz sensibler Informationen verfolgt, um deren Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten. Dieser Standard ist so etwas wie der 'Goldstandard' für Informationssicherheit. Er definiert verschiedene Kontrollen und Anforderungen, die Organisationen dabei helfen, Informationssicherheitsrisiken effektiv zu identifizieren und zu verwalten, gesetzliche und behördliche Anforderungen einzuhalten und sich gegen potenzielle Bedrohungen der Informationssicherheit zu schützen.

In diesem Artikel werden die Leser die folgenden Abschnitte verstehen, die Teil der Anhänge der ISO 27001:2022 sind. Dazu gehören das Löschen von Informationen, die sichere Entsorgung von Datenträgern, die Verwaltung von Wechseldatenträgern, die Wiederverwendung von IT-Geräten und die Aufrechterhaltung einer klaren Schreibtisch & Bildschirm-Richtlinie, die alle die Informationssicherheit gewährleisten.

Die Rolle der ISO 27001:2022 für die Informationssicherheit

Über das Rahmenwerk hinaus spezifiziert ISO 27001:2022 mehrere Kontrollen für das Informationssicherheitsmanagement für verschiedene Branchen, z.B. organisatorisch, personell, physisch und technologisch. Die Kontrollen zielen darauf ab, sensible Informationen zu schützen und das Risiko für die Organisation in Bezug auf Datenverfügbarkeit, Vertraulichkeit und Wahrung der Integrität der Daten zu mindern. Die physischen Kontrollen, die in Anhang 7.10 und Anhang 7.14 aufgeführt sind, konzentrieren sich auf die Anforderungen für den Umgang mit Daten und die Sicherheit der Entsorgung veralteter Geräte. Die technologischen Kontrollen in Anhang 8 enthalten klare Anweisungen zum Löschen von Informationen, wenn sie nicht mehr benötigt werden, zur Entsorgung von Datenträgern und zur Verwaltung von Wechselmedien. Der ISO-Standard weist Organisationen auch an, ein Dienstprogramm zu verwenden, das die Daten überschreibt und eine sichere Löschung vornimmt, oder einen Anbieter mit der Entsorgung von IT-Assets zu beauftragen. Die Norm ISO 27001-2022 leitet Organisationen daher zu einem risikobasierten, strukturierten Ansatz an, der Informationswerte schützt und das Engagement für Datensicherheit und -integrität stärkt.

Sichere Entsorgung von vertraulichen Daten gemäß ISO 27001:2022

ISO 27001:2022 legt detaillierte Anforderungen an das Informationssicherheits-Managementsystem (ISMS) zum Zwecke des Datenschutzes und der sicheren Entsorgung von Daten fest. Der Umfang des ISMS wird von der obersten Managementebene und dem ISMS-Lenkungsausschuss festgelegt. Der Standard verlangt von Organisationen, dass sie Risikobewertungen zur Informationssicherheit durchführen, physische Kontrollen für Speichermedien einrichten und die Sicherheit der Datenlöschung bei der Wiederverwendung von Geräten gewährleisten. ISO 27001:2022 führt im Vergleich zu ISO 27001:2013 11 neue technologische Kontrollen ein und aktualisiert die bestehenden, um die Datensicherheit durch spezifische Verfahren und Richtlinien zu verbessern, die sicherstellen, dass die Daten nicht in die falschen Hände geraten. Diese 11 Kontrollen sind Teil von Anhang A und werden als ISO 27002:2022 bezeichnet, die die Norm ISO 27001:2022 ergänzt. Es sei darauf hingewiesen, dass ISO 27002:2022 kein Zertifizierungsstandard ist.

Wir werden uns genauer ansehen, wie die verschiedenen Klauseln und Anhänge mit der Sicherheit der Datenvernichtung und damit zusammenhängenden Fragen umgehen

Anhang A Kontrolle 8.10: Löschung von Informationen

Diese Kontrolle stellt sicher, dass Unternehmen die sichere Löschung unnötiger Informationen von ihren datentragenden Geräten gewährleisten sollten, um unbefugten Zugriff zu verhindern. Die ergänzende ISO 27002:2022 bietet hierzu detaillierte Anleitungen, einschließlich der Auswahl geeigneter Löschmethoden wie Überschreiben oder verschlüsseltes Löschen (kryptografisches Löschen). Unternehmen müssen Prozesse für die Datenlöschung oder -vernichtung dokumentieren, Anforderungen in Lieferantenverträgen festlegen und interne Richtlinien für die effektive Verwaltung und Löschung von Daten aufstellen. Dazu gehört auch die Sicherstellung, dass alle Formen von Daten wie Dateien, Ordner und zwischengespeicherte Informationen, die nicht mehr benötigt werden, gelöscht werden. Es sollten physische Löschmethoden wie das Entmagnetisieren oder Zurücksetzen von Geräten auf die Werkseinstellungen verwendet werden, und Cloud-Anbieter müssen die Anforderungen an die Datenlöschung erfüllen, um Offsite-Daten zu sichern.

|

|

Typ der Steuerung

|

Eigenschaften der Informationssicherheit

|

Cybersecurity-Konzepte

|

Operative Fähigkeiten

|

Sicherheitsdomänen

|

|

Organisatorische Angelegenheiten

|

Vertraulichkeit, Integrität

|

Datenlebenszyklus-Management, Datenminimierung, Datenschutz

|

Automatisierte softwarebasierte Löschung, Compliance, Lieferantenmanagement, Dokumentation

|

Datensicherheit, Compliance, Risikomanagement

|

Schutz

|

Anhang A.8.3.2: Entsorgung von Medien

Die Kontrolle 8.3.2, die Sie in Klausel 8 von Anhang A der ISO 27001:2022 finden, befasst sich mit der "Entsorgung von Medien". Diese Kontrolle legt strenge Regeln für die sichere Entsorgung von Medien (wie Festplatten, SSD- oder USB-Laufwerke) fest, die sensible Informationen enthalten. Diese Kontrolle schreibt Methoden wie die Datenlöschung mit Hilfe von Dienstprogrammen, die Daten überschreiben, um sie dauerhaft zu löschen, das Schreddern oder Entmagnetisieren von Medien (mit Magneten zum Löschen von Daten) vor. Diese Methoden stellen sicher, dass die Daten von niemandem wiederhergestellt werden können. Die ISO erwähnt Schreddern und Entmagnetisierung zur Datenvernichtung. Sie betont jedoch auch, dass Unternehmen eine Strategie zur Wiederverwendung von Geräten anwenden sollten, wenn diese in gutem Zustand sind. In solchen Fällen ist die Datenlöschung eine bessere Lösung als die physische Vernichtung.

Anhang A.8.3.1: Verwaltung von Wechseldatenträgern

Die Kontrolle 8.3.1 in Klausel 8 von Anhang A der ISO 27001:2022 konzentriert sich auf die Verwaltung von Wechselmedien wie USB-Laufwerken und DVDs. Diese Kontrolle verlangt von Organisationen, dass sie Verfahren für die Verwendung, Lagerung und Entsorgung von Wechseldatenträgern auf der Grundlage ihres Klassifizierungsschemas einführen.

Zu den wichtigsten Richtlinien gehört, dass der Inhalt von wiederverwendbaren Medien nicht wiederhergestellt werden kann, wenn sie nicht mehr benötigt werden, dass eine Genehmigung erforderlich ist und Aufzeichnungen über die Entfernung von Medien aufbewahrt werden müssen, um einen Prüfpfad zu gewährleisten, und dass die Medien gemäß den Herstellerstandards sicher gelagert werden. Sensible Daten sollten durch kryptografische Techniken geschützt werden und die Daten sollten auf neue Medien übertragen werden, bevor sie unlesbar werden. Von wichtigen Daten sollten mehrere Kopien auf verschiedenen Medien aufbewahrt werden, um einen Verlust zu verhindern. Die Registrierung von Wechseldatenträgern und deren ausschließliche Verwendung für geschäftliche Zwecke ist unerlässlich. Einwegmedien sollten während der Datenübertragung überwacht und beaufsichtigt werden, um eine ordnungsgemäße Kontrolle und Autorisierung sicherzustellen.

Anhang A Kontrolle 7.14: Sichere Entsorgung oder Wiederverwendung von Ausrüstung

Die Kontrolle 7.14 unter Klausel 7, Physische Kontrollen, in Anhang A der ISO 27001:2022 mit dem Titel "Sichere Entsorgung oder Wiederverwendung von Geräten" legt einen strengen Rahmen fest, um die sichere Entsorgung oder Wiederverwendung von IT-Assets (Geräten) zu gewährleisten. Die Kontrolle schreibt einen Überprüfungsprozess vor, um sicherzustellen, dass sensible Daten und lizenzierte Software vor der Entsorgung oder Wiederverwendung entfernt oder sicher überschrieben werden. Dieser Überprüfungsprozess dient als wichtige Maßnahme, um den unbefugten Zugriff auf sensible Daten zu verhindern und so die Vertraulichkeit und Integrität der Unternehmensdaten zu schützen.

Durch die Einhaltung der Kontrolle 7.14 demonstrieren Unternehmen einen sorgfältigen Ansatz für den sicheren Umgang mit Geräten, stärken eine robuste Infrastruktur für die Informationssicherheit und zeigen ihr großes Engagement für den Schutz wertvoller Informationswerte.

Anhang A Kontrolle 7.10: Sicherstellung der Sicherheit von Speichermedien

Die Kontrolle 7.10 unter Klausel 7, Physische Kontrollen, in Anhang A der ISO 27001:2022 mit dem Titel "Kontrolle von Speichermedien" untermauert einen strengen Verwaltungsrahmen für Speichermedien während ihres gesamten Lebenszyklus - Erwerb, Verwendung, Transport und Entsorgung. Diese Kontrolle schreibt die Einhaltung des Klassifizierungsschemas und der Handhabungsanforderungen der Organisation vor und gewährleistet eine rationalisierte, konforme Verwaltung von Speichermedien.

Attribute der Steuereinheit 7.10

|

Typ der Steuerung

|

Eigenschaften der Informationssicherheit

|

Cybersecurity-Konzepte

|

Operative Fähigkeiten

|

Sicherheitsdomänen

|

|

Vorbeugende

|

Vertraulichkeit, Integrität, Verfügbarkeit

|

Schützen Sie

|

Physische Sicherheit, Vermögensverwaltung

|

Schutz

|

Anhang A Steuerung 7.7: Leitfaden für einen aufgeräumten Schreibtisch und Bildschirm

Anhang A der ISO 27001:2022 hebt in Klausel 7 die physischen Kontrollen hervor, die für die Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit der Informationswerte einer Organisation entscheidend sind. Insbesondere Klausel 7.7 mit dem Titel "Clear Desk and Clear Screen Control" (Kontrolle von Schreibtischen und Bildschirmen) beschreibt einen Rahmen, der darauf abzielt, die Risiken im Zusammenhang mit unbefugtem Zugriff, Informationsverfälschung oder -verlust beim Umgang mit Papieren und Wechselmedien zu verringern. Die Kontrollanweisung verlangt die Formulierung und Durchsetzung von Regeln für klare Schreibtische und klare Bildschirme innerhalb von Informationsverarbeitungseinrichtungen. Diese Verpflichtung veranlasst Organisationen dazu, strenge Richtlinien zu entwickeln, um die physische Sicherheit sensibler Informationen zu verbessern.

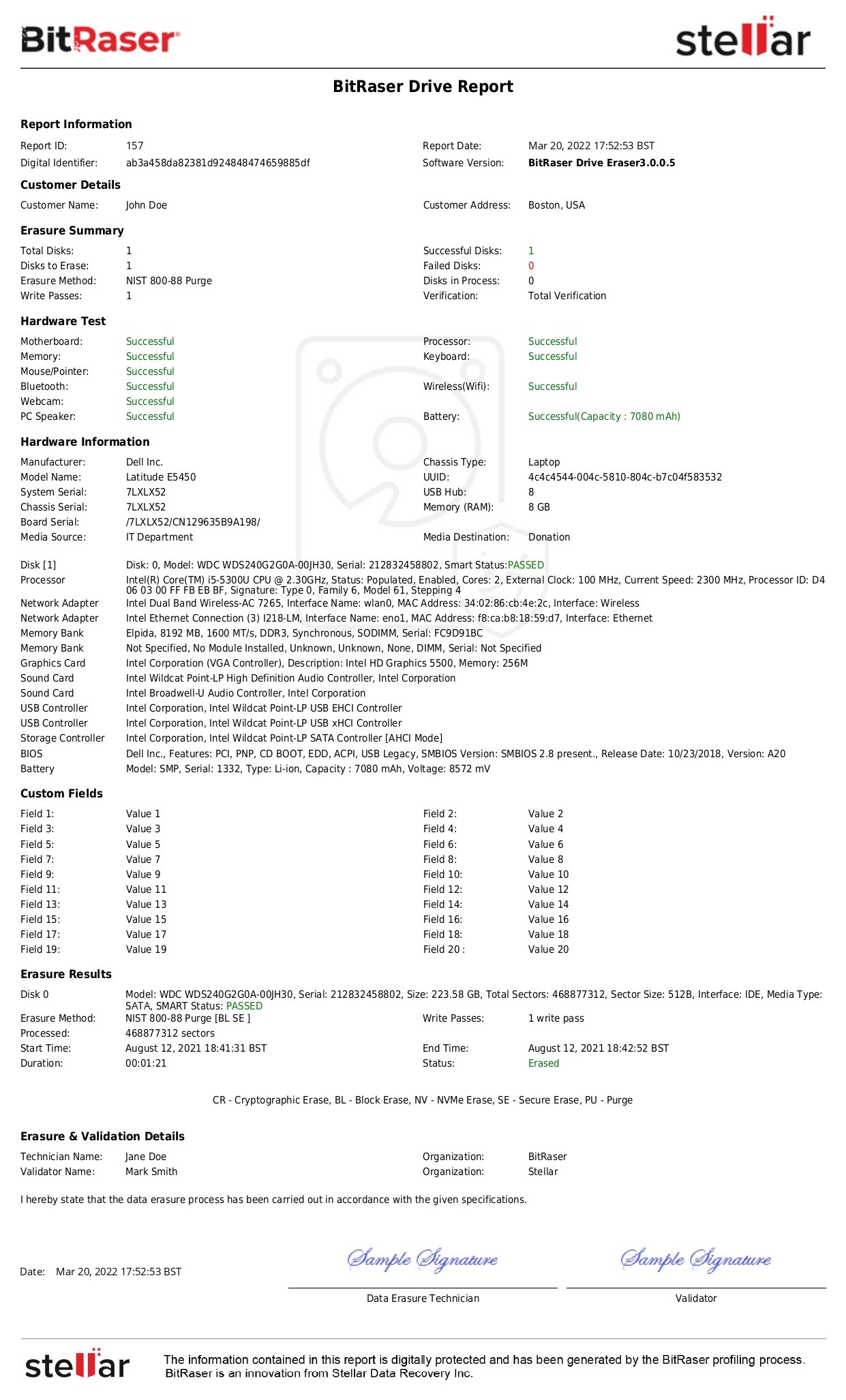

Wie hilft die BitRaser Datenlöschsoftware bei der Einhaltung der ISO 27001:2022?

BitRaser hilft Organisationen bei der Einhaltung der Norm ISO 27001:2022, indem es zertifizierte Software für die sichere und dauerhafte Datenlöschung bei der Wiederverwendung, Entsorgung oder Rücksendung von IT-Assets bereitstellt. Die Software löscht Daten sicher von verschiedenen Laufwerken und Geräten und hinterlässt keine wiederherstellbaren Spuren. Die BitRaser-Software erstellt fälschungssichere Zertifikate für die Datenvernichtung, die Prüfpfade und einen überprüfbaren Beweis für die Datenlöschung liefern. Die Software wurde von globalen Organisationen wie Common Criteria, ADISA, STQC, NYCE und Ontrack auf die Wirksamkeit der Datenlöschung getestet und zertifiziert. Diese Fähigkeiten können Organisationen helfen, die strengen Anforderungen der ISO 27001:2022 zu erfüllen, insbesondere die Anhänge, die sich auf die Sicherheit der Datenvernichtung konzentrieren. Daher ist BitRaser ein unverzichtbares Werkzeug für Unternehmen, die Wert auf Datensicherheit und die Einhaltung von Vorschriften legen.

Fazit

ISO 27001:2022 umreißt Richtlinien für eine starke Informationssicherheit, wobei der Schwerpunkt auf der Entsorgung und Löschung von Daten und der Verwaltung von Medien liegt. Sie bietet einen strukturierten Rahmen für den sicheren Umgang mit sensiblen Daten und gewährleistet Schutz und Compliance. Zu den wichtigsten Kontrollen gehören die Sicherheit der Datenlöschung, die Entsorgung von Medien und die Wiederverwendung von Geräten. Organisationen müssen überflüssige oder veraltete Daten sicher entsorgen und Protokolle zur Datenlöschung für wiederverwendbare Geräte befolgen. Für nicht funktionierende Geräte ist die physische Vernichtung zulässig.